Résolution des Ransomwares en 24 heures

Vos systèmes sont-ils infectés par un ransomware ? Nous disposons de la technologie et de l’expérience nécessaires pour éliminer la menace et rétablir les activités de votre entreprise. Contactez-nous et protégez votre entreprise !

Ne laissez pas un ransomware détruire votre entreprise. Chez DARKDATA, nous restaurons vos systèmes et vos données rapidement et efficacement.

Appelez-nous maintenant et reprenez vos activités normales en quelques heures !

- 4,7 (93 avis)

Attaques résolues de ransomware

Taux de réussite de

Années d'expérience

Le temps est un facteur clé pour une résolution réussie.

La détection rapide d’une attaque de ransomware est cruciale pour la résolution de cette dernière. Il est très important d’éviter d’établir un contact avec le groupe d’attaquants jusqu’à ce que les spécialistes de DarkData prennent le contrôle.

Témoignages

Exemples de réussite

« L’équipe de réponse aux incidents a été extrêmement efficace et professionnelle. Elle a restauré nos systèmes en moins de 24 heures et nous a aidés à mettre en œuvre de meilleures pratiques de sécurité pour éviter de futurs incidents. »

Entreprise technologique

« Grâce à leur intervention rapide, nous avons pu récupérer nos données critiques sans payer la rançon. Leurs connaissances et leur expérience en matière de ransomware nous ont apporté une grande tranquillité d’esprit en temps de crise. »

Hôpital

«La réponse immédiate et l’assistance continue ont été exceptionnelles. Non seulement ils ont pu décrypter tous les fichiers, mais ils ont également récupéré les données de nos clients que les attaquants avaient mises en vente.»

Cabinet d'avocats

« L’attention personnalisée et l’approche proactive de l’équipe nous ont permis de reprendre nos activités avec un minimum de perturbations. Nous avons apprécié leur patience et leur clarté tout au long du processus. »

Petites entreprises

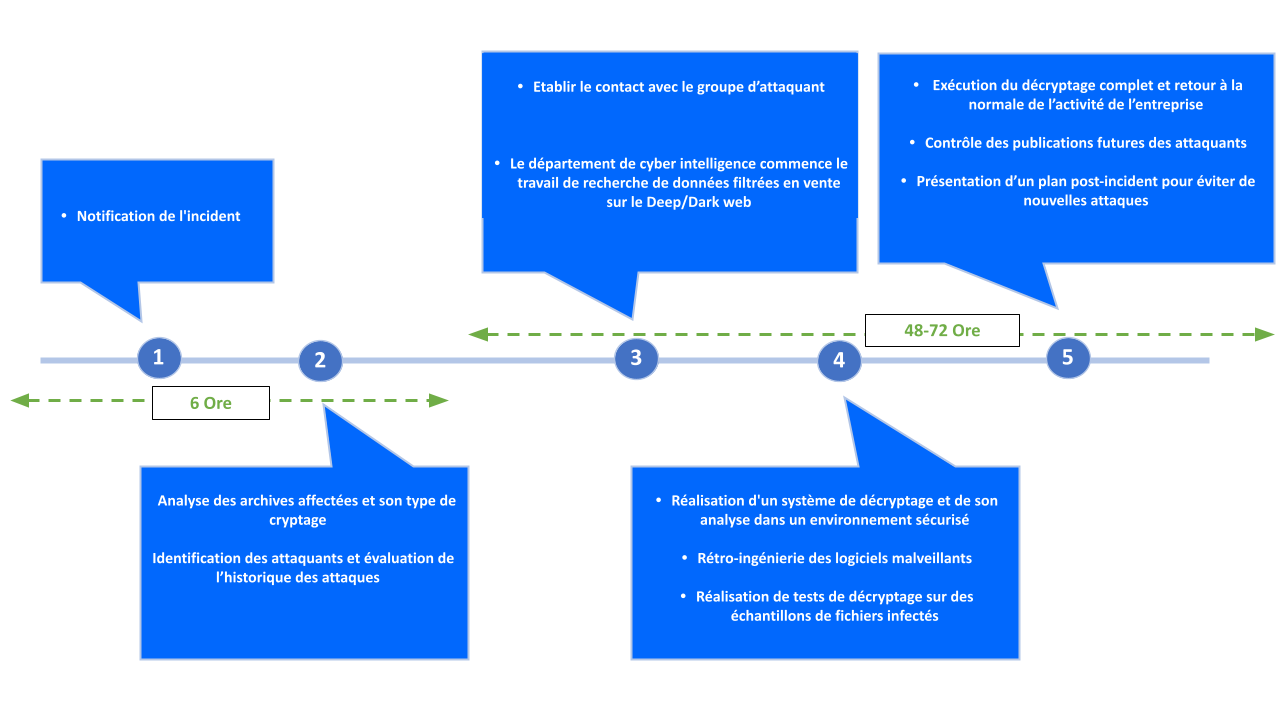

Chronologie du ransomware : délais de réponse

Caractéristiques du Ransomware

Il existe aujourd’hui des centaines de familles différentes de codes malveillants de type ransomware. De même, certaines familles plus anciennes sont redevenues actives à la suite de modifications du code par divers groupes criminels. Il existe des ransomwares pour les systèmes d’exploitation Microsoft, GNU/Linux et MAC OS X, mais aussi pour les appareils mobiles.

Types de codes malveillants (Ransomware)

Selon la manière dont ils découpent le système cible et ses caractéristiques.

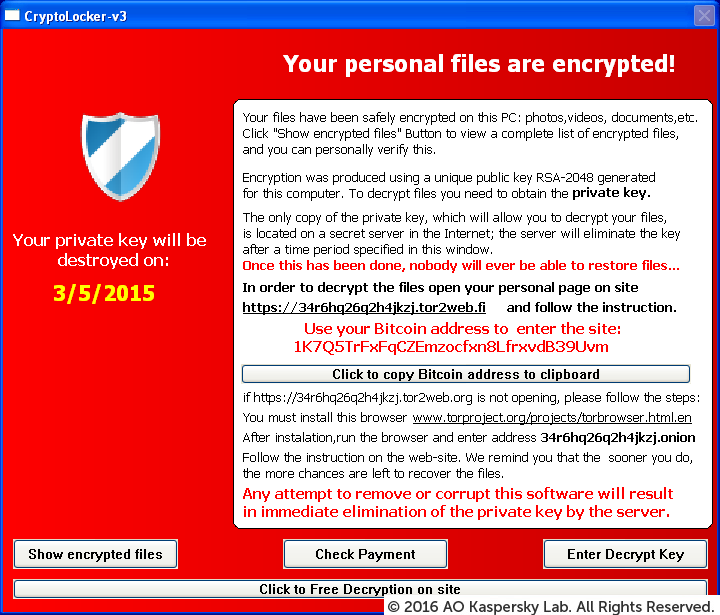

Ransomware de cryptage

Crypte les fichiers et les dossiers. Les fichiers originaux sont supprimés après le cryptage. Un écran de verrouillage s’affiche généralement.

Ransomware de blocage d'écran

Il verrouille l’écran du système affecté et affiche une demande de paiement. Il ne crypte généralement pas les fichiers ou les dossiers.

Ransomware Master Boot Record (MBR)

Ce type de ransomware modifie le MBR (Master Boot Record) du système pour en interrompre le démarrage.

Ransomware Mobile

Il affecte principalement le système d’exploitation Android. L’infection provient généralement du téléchargement d’applications sur des marchés Android non officiels.

FAQ sur les Ransomwares

Comment fonctionnent les attaques par ransomware ?

Une attaque par ransomware est généralement lancée par le biais d’une pièce jointe à un e-mail, qui peut être un fichier exécutable, un document ou une image. Une fois la pièce jointe ouverte, le logiciel malveillant se propage dans le système de l’utilisateur. Les cybercriminels peuvent également dissimuler des logiciels malveillants sur des sites web, infectant ainsi les appareils des visiteurs à leur insu.

L’infection n’est pas immédiatement visible par l’utilisateur. Le logiciel malveillant fonctionne discrètement en arrière-plan jusqu’à ce qu’il déploie un mécanisme de blocage des données. Une boîte de dialogue apparaît alors, informant l’utilisateur que ses données ont été verrouillées et qu’une rançon est exigée pour les débloquer. À ce stade, il est souvent trop tard pour sauver les données par des mesures de sécurité.

Qui sont les victimes des ransomwares ?

Tout utilisateur ou entreprise peut être victime d’un ransomware. Les cybercriminels ne sont généralement pas sélectifs et cherchent souvent à infecter le plus grand nombre d’utilisateurs possible pour maximiser leurs profits.

Les attaques de ransomware contre les entreprises sont-elles en augmentation ?

Oui, car les cybercriminels savent que les entreprises sont plus susceptibles de payer, étant donné que les données affectées sont souvent plus sensibles et essentielles à la continuité de l’activité. En outre, il est parfois plus coûteux de restaurer les données à partir des sauvegardes que de payer la rançon.

Est-il possible de décrypter des fichiers cryptés par un ransomware ?

Dans certains cas, oui. Cela est possible dans les situations suivantes :

- Les auteurs du logiciel malveillant ont commis des erreurs d’implémentation, ce qui a permis de casser le chiffrement, comme dans le cas des ransomwares bien connus Petya et CryptXXX.

- Des clés ou une clé principale sont divulguées, comme dans le cas de TeslaCrypt.

- Les autorités saisissent les serveurs contenant les clés et les partagent avec la communauté de la cybersécurité, comme dans le cas de CoinVault.

Le paiement d’une rançon n’est généralement pas recommandé, mais dans les cas impliquant de grandes entreprises, il peut s’agir de la seule solution lorsqu’il n’existe aucune sauvegarde et que chaque heure de travail perdue se traduit par une perte financière substantielle.

Dans ce cas, il est recommandé d’utiliser des services de négociation de ransomware comme ceux fournis par DarkData, qui analysent méticuleusement les adversaires pour s’assurer que les paiements conduisent à la récupération des données.

Dois-je payer la rançon si je suis infecté ?

Il n’est pas recommandé de payer la rançon sans consulter une société spécialisée, principalement parce qu’il n’y a aucune garantie que le problème soit résolu. Par exemple, il peut y avoir des erreurs dans le logiciel malveillant qui empêchent la récupération des données, même avec la clé correcte.

Dans le cas d’un problème de ransomware, plusieurs solutions peuvent être disponibles. Contactez DarkData, nous vous conseillerons.